Ciberseguridad

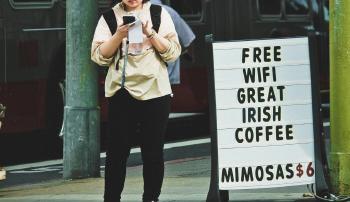

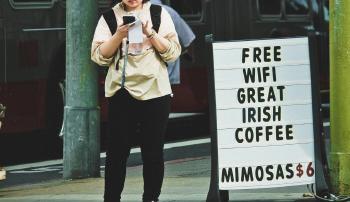

Cómo proteger tus datos personales al usar redes Wi-Fi públicas

¿Es seguro conectarse a una red WiFi pública? Te contamos por qué deberías evitarlo y cómo proteger tus datos en caso necesario.

¿Es seguro conectarse a una red WiFi pública? Te contamos por qué deberías evitarlo y cómo proteger tus datos en caso necesario.

¿Cómo saber si un email ha sido hackeado? Descubre Have I Been Pwned, una herramienta que verifica si tu email ha sido vulnerado.

¿Cómo se pueden evitar estafas en Navidad? Descubre trucos, consejos y todo tipo de buenas prácticas para evitar estafas por Internet en Navidad.

¿Qué es un keylogger? Descubre en qué consisten estos programas y cómo evitar esta amenaza para mejorar tu seguridad online.

¿Cómo saber si un iPhone tiene virus? Descubre qué indicios pueden indicar que tu iPhone puede estar infectado y qué hacer al respecto.

Al hacer videollamadas deben tenerse en cuenta ciertos aspectos para blindar nuestra seguridad y privacidad: descubre los mejores tips al respecto.

Los intentos de fraude por WhatsApp siguen llegando y en esta ocasión, es McDonals la marca a la que los ciberdelincuentes intentan suplantar. Te contamos cómo protegerte de esta estafa.

¿Cómo proteger una cuenta de Netflix? En este post te damos trucos y consejos para blindar una cuenta de Netflix y hacerla lo más segura posible.

Te contamos qué es la llamada estafa de TikTok y cuál es la forma más efectiva de protegerte de este fraude basado en la ingeniería social.

Aprende cómo saber si una llamada es fraudulenta con estos trucos y cuál es la mejor forma de evitar las estafas telefónicas y el spam.

¿Cómo desconectar de tu red Wi-Fi dispositivos desconocidos? Descubre las claves para que no tengan acceso a tu conexión inalámbrica.

¿Qué es el bluesnarfing o hackeo por Bluetooth? Repasamos en qué consiste este tipo de ataque que afecta a todo tipo de smartphones, y cómo evitarlo.

¿Cómo poner contraseña a la galería de fotos? Mejora la seguridad y privacidad de tus imágenes, tanto en Android como en iPhone.

¿Hay estafas en Telegram? Descubre en este post cómo estar protegido frente a los timos más frecuentes de Telegram y algunas pautas para evitarlos.

¿Qué es un USB Killer y para qué sirve? Aunque se diseñaron con fines legítimos, estos dispositivos pueden ser letales para tu equipo.